Le COVID-19 a touché les entreprises du monde entier. Alors que certaines industries ont eu du mal à faire face, …

La cybersécurité est un besoin énorme pour les entreprises de toutes formes et de toutes tailles. Mais ce ne sont …

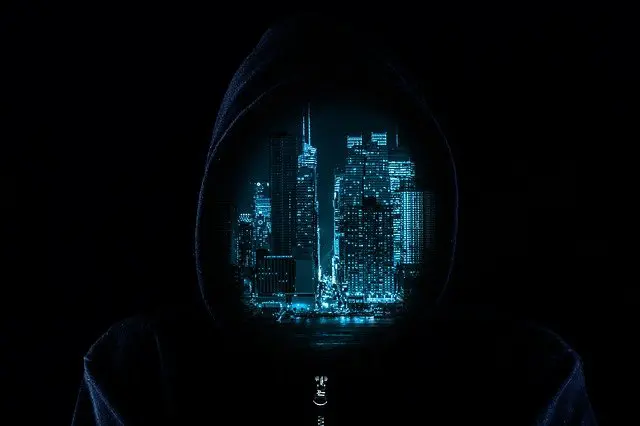

Le mot "hackers" pourrait créer l'image d'un personnage à capuche assis devant un écran d'ordinateur avec des lignes de chiffres …