Microsoft a révélé que 300 millions de tentatives frauduleuses sont faites chaque jour, pour accéder aux comptes de services en …

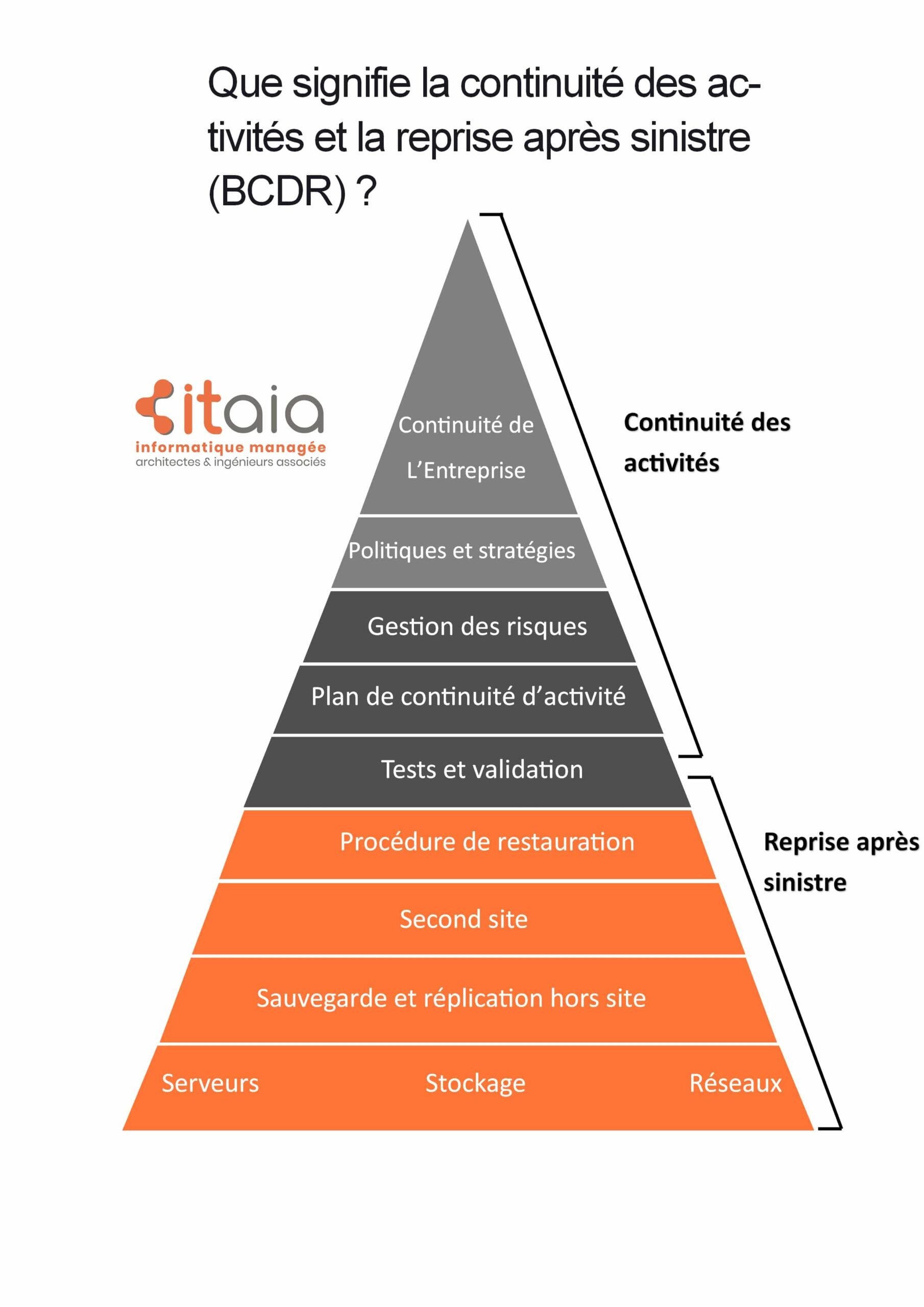

La stratégie de sauvegarde 3-2-1 est un élément essentiel de tout plan BCDR. Le principe de cette stratégie de sauvegarde est …

Pourquoi avez-vous besoin d'un budget dédié cybersécurité ? En effet, de nombreuses entreprises commencent à prendre conscience des opportunités que …

Qui est responsable de la gestion de votre informatique ? Selon la taille de votre entreprise, vous pouvez actuellement compter …

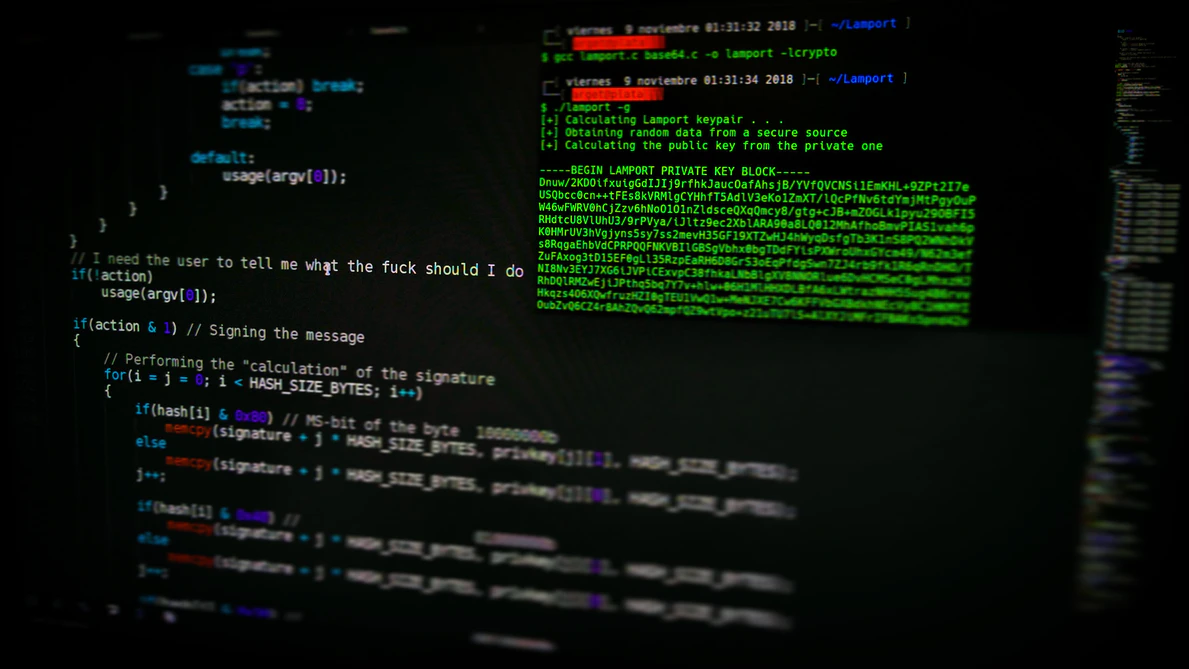

Troisiéme article de la série "Survivre" sur les menaces qui pèsent sur la continuité des activités, cet article porte sur …

Second article de la série "Survivre" sur les menaces qui pèsent sur la continuité des activités, cet article porte sur …

La fin du soutien de Windows 7 – sans doute le système d’exploitation le plus populaire sur le marché – …

Définition - Que signifie la continuité des activités et la reprise après sinistre (BCDR) ? La continuité des activités et la …

MFA (Authentification Multi-Facteurs) est une exigence de sécurité, en particulier lors de la gestion de votre environnement dans le cloud. …